Izloženi JDWP interfejsi se koriste za izvršavanje koda i rudarenje kriptovaluta, dok se povećava globalna aktivnost skeniranja.

Bezbednosni stručnjaci su izdali novo upozorenje u vezi sa eksploatacijom izloženih Java Debug Wire Protocol (JDWP) interfejsa, koji se sve češće koriste od strane sajber kriminalaca za izvršavanje zlonamernog koda, uključujući i rudarenje kriptovaluta. Ova praksa predstavlja značajan bezbednosni rizik jer omogućava napadačima daljinsko upravljanje i modifikovanje ranjivih Java aplikacija.

Upozorenje je objavljeno na platformi X (ranije poznatoj kao Twitter), a detalje su podelili analitičari iz kompanije SlowMist. Oni su naglasili da se napadi najčešće izvode tako što se skeniraju javno dostupni serveri u potrazi za otvorenim JDWP portovima. Kada se takav ranjivi sistem pronađe, napadači ga iskoriste da bi ubrizgali sopstveni kod.

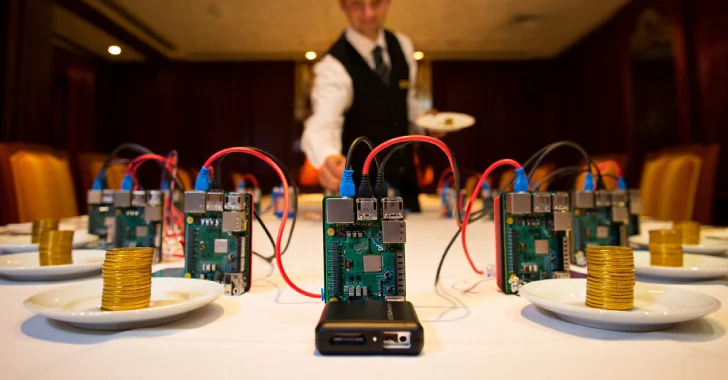

Metodologija napada je relativno jednostavna. JDWP je dizajniran da omogući razvojnim programerima da vrše otklanjanje grešaka (debugging) u Java aplikacijama na daljinu. Međutim, ako ovaj protokol nije adekvatno obezbeđen ili ako je izložen na internetu, on postaje otvorena meta. Napadači mogu iskoristiti ovu ranjivost za slanje komandi serverskom sistemu, što im omogućava da pokrenu sopstvene procese. Jedna od popularnih zloupotreba je instaliranje malvera za rudarenje kriptovaluta, koji zatim koristi resurse napadnutog servera za generisanje profita za počinioca.

Povećanje globalne aktivnosti skeniranja ukazuje na to da sajber kriminalci aktivno traže i iskorišćavaju ove ranjivosti širom sveta. Nije poznat konkretan, nedavni incident koji bi detaljno opisao ovaj tip napada, ali je trend zloupotrebe JDWP interfejsa u porastu. Razlog za to je potencijalno visok profit od rudarenja kriptovaluta, kao i mogućnost korišćenja kompromitovanih servera za druge zlonamerne aktivnosti, poput distribuiranih napada uskraćivanjem usluge (DDoS).

Važno je da kompanije i pojedinci provere svoje Java aplikacije i servere kako bi se uverili da JDWP interfejsi nisu izloženi javnosti i da su pravilno obezbeđeni. Pravilno konfigurisanje mrežnih protokola i redovno ažuriranje softvera ključni su koraci u zaštiti od ovakvih vrsta napada. Ignorisanje ovih mera bezbednosti može dovesti do kompromitovanja sistema i potencijalne finansijske štete.