Istraživači cyber sigurnosti skreću pažnju na incident u kojem je popularni GitHub Action tj-actions/changed-files kompromitovan, čime su tajne iz repozitorija koji koriste CI/CD (kontinuirana integracija i kontinuirana isporuka) workflow izložene riziku.

Incident je uključivao GitHub Action tj-actions/changed-files, koji se koristi u preko 23.000 repozitorija za praćenje i preuzimanje svih promijenjenih datoteka i direktorija.

Ova kompromitacija lanca snabdijevanja dobila je CVE identifikator CVE-2025-30066 sa CVSS ocjenom 8.6. Pretpostavlja se da se incident dogodio prije 14. marta 2025. godine.

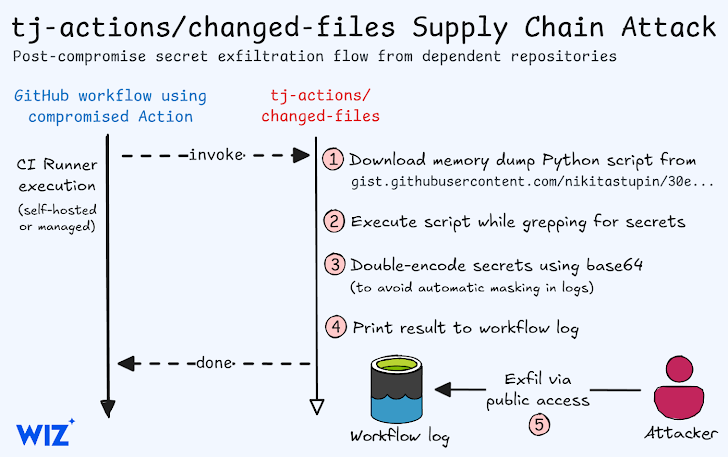

“U ovom napadu, napadači su izmijenili kod akcije i retroaktivno ažurirali više verzionih oznaka kako bi se referencirale na maliciozni commit,” navodi StepSecurity. “Kompromitovana akcija ispisuje CI/CD tajne u GitHub Actions zapisnicima izgradnje.”

Konačni rezultat ovog ponašanja je da, ukoliko su zapisnici workflow-a javno dostupni, može doći do neovlaštenog otkrivanja osjetljivih tajni prilikom pokretanja akcije na repozitorijima.

To uključuje pristupne ključeve za AWS, GitHub Personal Access Tokens (PAT), npm tokene i privatne RSA ključeve, među ostalim. Međutim, nema dokaza da su procurile tajne proslijeđene infrastrukturi pod kontrolom napadača.

Maliciozni kod i odgovor na incident

Posebno, maliciozni ubačeni kod dizajnisan je za pokretanje Python skripte hostovane na GitHub gistu, koja iz procesa Runner Worker-a izdvaja CI/CD tajne. Pretpostavlja se da potiče iz neprovjerenog commit-a izvornog koda. GitHub gist je u međuvremenu uklonjen.

Održavaoci projekta su izjavili da je nepoznati napadač kompromitovao GitHub Personal Access Token (PAT) koji koristi @tj-actions-bot, bot sa privilegovanim pristupom kompromitovanom repozitoriju.

Nakon otkrića, lozinka naloga je promijenjena, autentifikacija je unaprijeđena korištenjem pristupnog ključa (passkey), a nivo dozvola je ažuriran tako da slijedi princip najmanjih privilegija. GitHub je takođe opozvao kompromitovani PAT.

“Lični pristupni token koji je bio pogođen bio je pohranjen kao tajna u GitHub akciji, koja je u međuvremenu opozvana,” dodali su održavaoci. “Ubuduće se neće koristiti nijedan PAT za sve projekte u organizaciji tj-actions kako bi se spriječio rizik od ponovnog incidenta.”

Preporuke za korisnike

Svima koji koriste GitHub Action preporučuje se da ažuriraju na najnoviju verziju (46.0.1) što je prije moguće. Korisnicima se takođe savjetuje da pregledaju sve workflow-ove izvršene između 14. i 15. marta i provjere “neočekivane izlazne podatke u sekciji changed-files.”

Ovaj razvoj događaja ponovo naglašava koliko je softver otvorenog koda posebno osjetljiv na rizike lanca snabdijevanja, što može imati ozbiljne posljedice za brojne korisnike nizvodno.

“Od 15. marta 2025. godine, sve verzije tj-actions/changed-files bile su pogođene, jer je napadač uspio da izmijeni postojeće verzione oznake kako bi sve pokazivale na njihov maliciozni kod,” navela je sigurnosna firma Wiz.

“Kupci koji su koristili hash-pinovane verzije tj-actions/changed-files nisu bili pogođeni, osim ako su ažurirali na pogođeni hash tokom perioda eksploatacije.”

Izvor:The Hacker News