Višestruke ranjivosti SQL injekcije otkrivene su u Gentoo Soko-u koje bi mogle dovesti do udaljenog izvršavanja koda (RCE) na ranjivim sistemima.

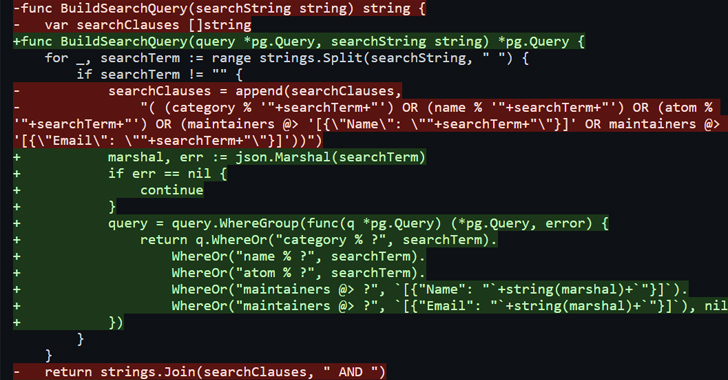

“Ove SQL injekcije su se dogodile uprkos korištenju biblioteke Object-Relational Mapping (ORM) biblioteke i pripremljenih izjava” rekao je istraživač SonarSource-a Thomas Chauchefoin, dodajući da bi mogle rezultovati RCE na Soko-u zbog “pogrešne konfiguracije baze podataka”.

Dva problema, koja su otkrivena u funkciji pretraživanja Soko-a, zajedno su praćena kao CVE-2023-28424 (CVSS rezultat: 9,1). Oni su adresirani u roku od 24 sata od odgovornog otkrivanja 17. marta 2023. godine.

Soko je Go softverski modul koji pokreće packages.gentoo.org, nudeći korisnicima jednostavan način pretraživanja kroz različite Portage pakete koji su dostupni za Gentoo Linux distribuciju.

Ali nedostaci identifikovani u usluzi značili su da je bilo moguće da haker ubaci posebno kreiran kod, što je rezultovalo izlaganjem osetljivih informacija.

“SQL injekcije su se mogle iskoristiti i imale su mogućnost da otkriju verziju PostgreSQL servera i izvrše proizvoljne komande na sistemu” rekao je SonarSource.

Razvoj dolazi mjesecima nakon što je SonarSource otkrio propust u skriptovanju na više lokacija (XSS) u poslovnom paketu otvorenog koda pod nazivom Odoo koji bi se mogao iskoristiti za lažno predstavljanje bilo koje žrtve na ranjivoj instanci Odoo-a, kao i za eksfiltrovanje vrijednih podataka.

Ranije ove godine, sigurnosne slabosti otkrivene su i u softveru otvorenog koda kao što su Pretalx i OpenEMR koji bi mogli otvoriti put udaljenim napadačima za izvršavanje proizvoljnog koda.

Izvor: The Hacker News