Otkrivena je nova phishing kampanja usmjerena na Microsoft oglašivače, koja koristi maliciozne Google Ads za krađu kredencijala.

Ovaj napad prati sličnu kampanju ciljanu na Google Ads račune, ilustrujući stalnu prijetnju malicioznog oglašavanja u ekosistemu digitalnog oglašavanja.

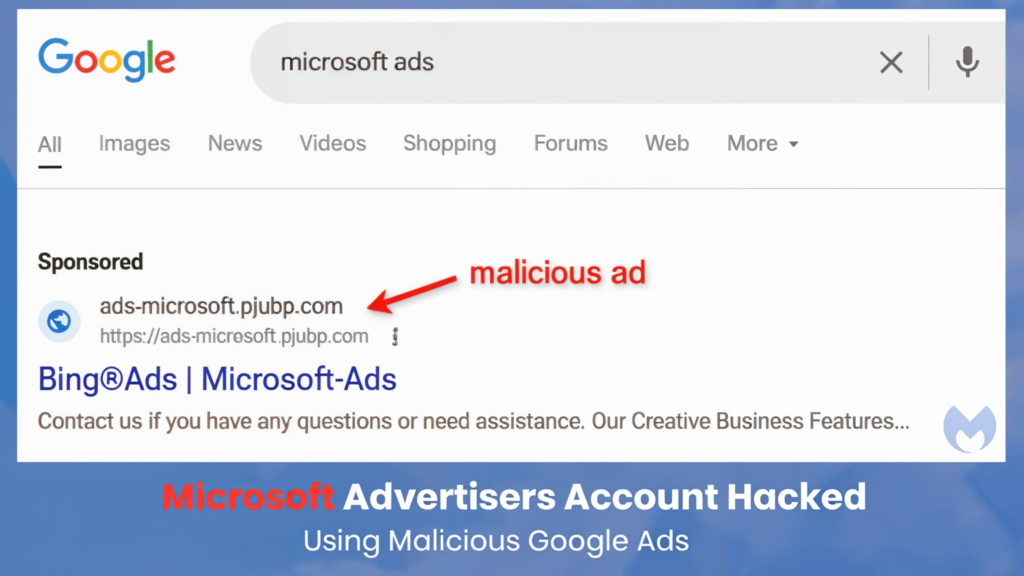

Napadači su koristili Google-ove sponzorisane rezultate pretraživanja kako bi se lažno predstavljali za Microsoft Ads (ranije Bing Ads). Ovi lažni oglasi su se pojavili kada su korisnici tražili “Microsoft Ads” na Google-u, preusmjeravajući ih na phishing stranice koje su oponašale legitimne Microsoftove stranice za prijavu.

Microsoft, koji je 2023. ostvario 12,2 milijarde dolara prihoda od pretraživanja i oglašavanja na vijestima, takmiči se s Google-om u prometu na pretraživačima.

Međutim, otvorena priroda mreža za oglašavanje na mreži omogućila je lažnim hakerima da iskoriste ovu konkurenciju izbjegavajući Google-ove sigurnosne procedure.

Ciljanje putem malicioznih Google oglasa

Hakeri su koristili napredne tehnike kao što su preusmjeravanje i maskiranje kako bi izbjegli otkrivanje. Kada su neželjene IP adrese – kao što su one s VPN-ova, botova ili sigurnosnih skenera – pokušale pristupiti malicioznim oglasima, bile su preusmjerene na bezopasne “bijele stranice”.

Pravi korisnici su bili podvrgnuti Cloudflare izazovu kako bi provjerili njihovu autentičnost prije nego što su bili preusmjereni na stranice za krađu identiteta.

Konačna stranica za krađu identiteta je oponašala Microsoftovu legitimnu platformu za oglašavanje (ads.microsoft.com), ali je bila hostovana na lažnom domenu (npr. ads[.]mcrosoftt[.]com).

Žrtvama je predstavljena lažna poruka o grešci koja ih je navela da resetuju svoje lozinke. Komplet za krađu identiteta je također pokušao zaobići dvofaktorsku autentifikaciju (2FA), uobičajenu karakteristiku u modernim phishing kampanjama.

Korisnici su se susreli sa “rickrollom”, internet šalom koja je imala za cilj da ismeje posetioce, ako odu na maliciozni domen direktno umjesto putem klika na oglas. Za hakere ovo je bio dodatni sloj zatamnjenja.

Prema MalwareBytes Report-u , ovaj napor je kampanja veće šeme koja već nekoliko godina cilja na Microsoft naloge. Daljnji maliciozni domeni su identifikovani ispitivanjem artefakata kao što su favicon[.]ico datoteke i URL obrasci; neki od ovih domena su bili hostovani u Brazilu ili su koristili brazilske domene najvišeg nivoa (.com.br)

Razmjeri ove operacije sugerišu da se ona može proširiti izvan Microsoft i Google računa , potencijalno uticati na druge platforme poput Facebooka. Ovo naglašava široko rasprostranjene ranjivosti unutar ekosistema oglašavanja na mreži.

Kako bi ublažili rizike od takvih napada, korisnicima se savjetuje da slijede ove najbolje prakse:

- Provjera URL-ova: Uvijek provjerite ima li nedosljednosti ili pogrešnog pisanja u URL-ovima prije nego što unesete kredencijale.

- Omogućite 2FA: Dok dvofaktorska autentifikacija dodaje dodatni sloj sigurnosti, budite oprezni u pogledu odobravanja zahtjeva za pristup.

- Nadgledajte račune: Redovno provjeravajte svoje reklamne račune za sumnjive aktivnosti, kao što su neovlaštene promjene.

- Prijavite sumnjive oglase: Prijavljivanje lažnih oglasa pomaže u zaštiti drugih korisnika i poboljšava sigurnost platforme.

Google je obaviješten o ovim malicioznim oglasima i radi na rješavanju ovog problema.

Izvor: CyberSecurityNews