Istraživači iz oblasti sajber bezbjednosti otkrili su sofisticiranu operaciju koju sprovodi APT grupa poznata kao NightEagle. Ova grupa iskorištava do sada nepoznatu ranjivost u Microsoft Exchange serverima, poznatu i kao “zero-day” propust, kako bi ciljala organizacije u Kini, s posebnim fokusom na vladin, odbrambeni i tehnološki sektor.

Ovo otkriće dolazi kao ozbiljno upozorenje na rastuću prijetnju od naprednih i postojanih hakerskih grupa koje razvijaju i koriste eksploatacije u najčešće korišćenim softverskim rješenjima. NightEagle APT, prema izvještajima, koristi ovu ranjivost za sticanje neovlašćenog pristupa osjetljivim podacima i potencijalno za dalja špijunska djelovanja. Stručnjaci ističu da je korišćenje “zero-day” ranjivosti posebno zabrinjavajuće jer za nju ne postoje dostupne zakrpe u trenutku otkrivanja, što hakerima daje značajnu prednost.

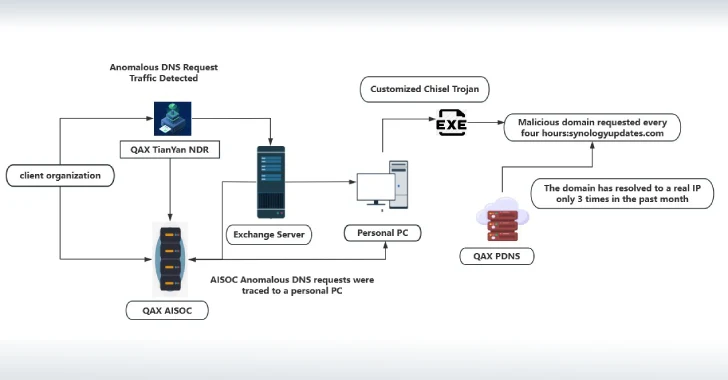

Upozorenje o aktivnostima NightEagle APT grupe objavljeno je na internetu, naglašavajući potrebu za hitnim mjerama opreza i ažuriranjem sistema od strane svih korisnika pogođenih verzija Microsoft Exchange servera. Iako konkretni primjeri zloupotrebe još uvijek nisu u potpunosti dokumentovani u javnosti, slični napadi u prošlosti uključivali su krađu povjerljivih informacija, infiltraciju u korporativne mreže i ometanje rada kritičnih sistema. Uobičajena metodologija ovakvih napada podrazumijeva slanje ciljanih mejlova ili korišćenje drugih vektora infekcije koji zavaraju korisnika da otvori maliciozni sadržaj ili posjeti kompromitovanu web stranicu, čime se inicira eksploatacija ranjivosti.

Međutim, u ovom konkretnom slučaju, fokus je na direktnom iskorišćavanju bezbjednosnog propusta u samoj infrastrukturi Exchange servera. Ovo znači da korisnici mogu biti kompromitovani čak i ako nisu kliknuli na sumnjive linkove ili otvorili nepoznate priloge, ukoliko njihovi serveri nisu adekvatno zaštićeni od ove specifične ranjivosti. Timovi za sajber bezbjednost aktivno rade na analizi i razvoju zaštite od ove prijetnje, a pozivaju sve organizacije da ostanu budne i prate zvanične preporuke i zakrpe od strane Microsofta.