Novu platformu phishing-as-a-service (PhaaS ili PaaS) pod nazivom Greatness, kibernetički kriminalci koriste za ciljanje poslovnih korisnika Microsoft 365 Cloud usluge barem od sredine 2022. godine, efektivno snižavajući graničnu vrijednost za phishing napade.

„Greatness je za sada fokusiran samo na Microsoft 365 stranice za krađu identiteta, pružajući svojim filijalama alate za pravljenje priloga i linkova koji stvaraju vrlo uvjerljive stranice za mamce i prijavu“ rekao je Tiago Pereira, istraživač Cisco Talosa.

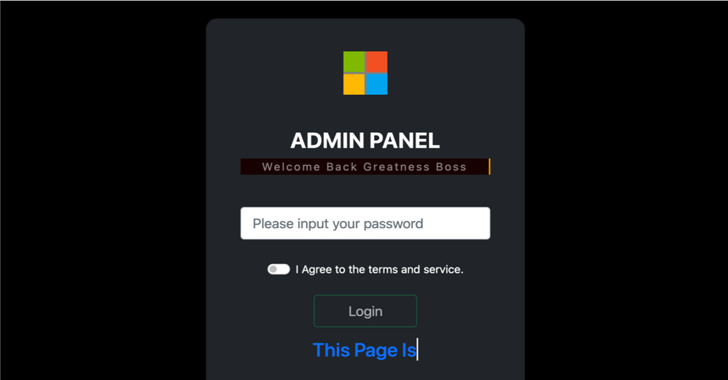

„Sadrži funkcije kao što je prethodno popunjena email adresa žrtve i prikazivanje odgovarajućeg logotipa kompanije i pozadinske slike, izvučene sa stvarne Microsoft 365 stranice za prijavu ciljne organizacije.“

Kampanje koje uključuju Greatness uglavnom imaju proizvodne, zdravstvene i tehnološke subjekte koji se nalaze u SAD-u, Velikoj Britaniji, Australiji, Južnoj Africi i Kanadi, s porastom aktivnosti otkriven u decembru 2022. i martu 2023. godine.

Kompleti za krađu identiteta kao što je Greatness nude hakeru, početniku ili ne, isplativ i skalabilan pristup na jednom mjestu, omogućavajući dizajniranje uvjerljivih stranica za prijavu povezanih s različitim online uslugama i zaobilaženje zaštite od dvofaktorske autentifikacije (2FA).

Konkretno, lažne stranice autentičnog izgleda funkcionišu kao obrnuti proxy za prikupljanje kredencijala i vremenski zasnovanih jednokratnih lozinki (TOTP) koje su unele žrtve.

Lanci napada počinju sa malicioznim email-ovima koji sadrže HTML prilog, koji nakon otvaranja izvršava zamagljeni JavaScript kod koji korisnika preusmjerava na odredišnu stranicu s već unaprijed popunjenom email adresom primaoca i traži njegovu lozinku i MFA kod.

Uneseni kredencijali i tokeni se naknadno prosljeđuju na Telegram kanal podružnice radi dobijanja neovlaštenog pristupa dotičnim računima.

AiTM komplet za krađu identiteta takođe dolazi s administrativnom pločom koja omogućava podružnici da konfiguriše Telegram bot, prati ukradene informacije i veze.

Štaviše, očekuje se da svaki pridruženi partner ima važeći API ključ kako bi mogao učitati phishing stranicu. API ključ takođe sprečava neželjene IP adrese da pregledaju phishing stranicu i olakšava komunikaciju iza scene sa stvarnom stranicom za prijavu na Microsoft 365 tako što se predstavlja kao žrtva.

“Radeći zajedno, komplet za krađu identiteta i API izvode ‘čovjek u sredini’ napad, tražeći informacije od žrtve koje će API zatim dostaviti na legitimnu stranicu za prijavu u realnom vremenu” rekao je Pereira.

“Ovo omogućava podružnici PaaS-a da ukrade korisnička imena i lozinke, zajedno s autentifikovanim kolačićima sesije ako žrtva koristi MFA.”

Nalazi dolaze kada je Microsoft od 8. maja 2023. godine počeo provoditi uparivanje brojeva u push obavijestima Microsoft Authenticator-a, kako bi poboljšao 2FA zaštitu i odbranio brze napade bombardovanja.

Izvor: The Hacker News