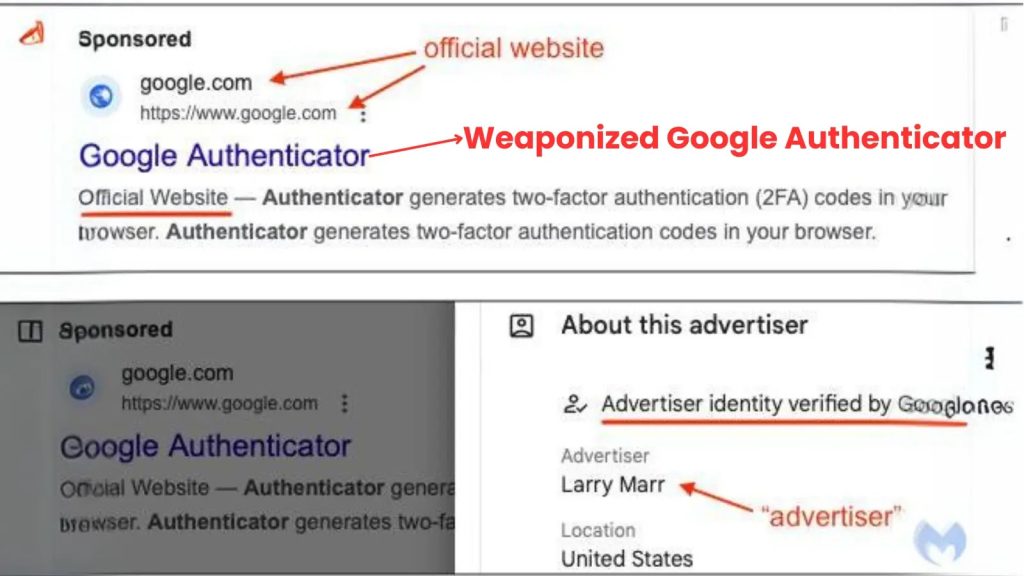

Posljednjih dana, hakeri su iskoristili popularni Google Authenticator (program za višefaktorsku autentifikaciju) putem Google oglasa, zarazivši uređaje zlonamjernim softverom.

U ovom slučaju, neidentifikovana osoba se mogla predstavljati kao Google i efikasno distribuirati zlonamjerni softver koji je prevaren kao legitiman Googleov proizvod.

Ovo ne samo da obmanjuje nedužne pojedince da preuzmu zlonamjerni softver ili izgube svoje lične podatke na web lokacijama za krađu identiteta , već i narušava povjerenje potrošača u kompanije i, indirektno, u Google pretragu.

Predstavljajući se kao Google putem lažnog oglasa za autentifikator

Istraživači kažu da su glavni uzrok lažnog predstavljanja robne marke reklame koje izgledaju iz legitimnih izvora i imaju Google verificirane reklamne identitete.

Google je potvrdio identitet oglašivača

Larry Marr je, u ovom slučaju, najvjerovatnije lažni nalog koji nema nikakve veze sa Google-om.

Međutim, istraživači su primijetili da je bilo više preusmjeravanja preko posredničkih stranica koje kontroliraju napadači prije nego što su došli do lažne web stranice Authenticator.

Istog dana kada se oglas pojavio, NICENIC INTERNATIONAL GROUP CO., LIMITED je registrovao lažni sajt chromeweb-authenticators[.]com.

Izvještaji kažu da možemo vidjeti kod koji preuzima Authenticator.exe sa GitHub-a ispitivanjem izvornog koda web stranice.

Lažna stranica vodi do potpisanog tereta koji se nalazi na GitHubu

Haker može iskoristiti pouzdan resurs u oblaku tako što će hostirati datoteku na GitHub-u, što je malo vjerovatno da će se spriječiti tradicionalnim metodama.

Iako je GitHub službeno skladište softvera, nisu sve skripte ili aplikacije koje se tamo nalaze pouzdane.

Haker kreiran pod nalogom authe-gogle, kreirajući authgg spremište koje uključuje zlonamjerni Authenticator.exe.

“Gledajući sam fajl, možemo vidjeti da ga je digitalno potpisao “Songyuan Meiying Electronic Products Co., Ltd.” samo jedan dan ranije, a potpis je još uvijek važeći u vrijeme pisanja”, izvještava MalwareBytes Labs.

Istraživači identifikuju korisni teret kao DeerStealer, vrstu kradljivaca koji koristi web stranicu koja se nalazi na vaniloin[.]fun pod kontrolom napadača kako bi dobila i iskoristila vaše lične podatke.

Vrijedi spomenuti da je Google Authenticator široko priznata i pouzdana aplikacija za višefaktornu autentifikaciju.

Stoga je pomalo iznenađujuće da bi potencijalne žrtve mogle biti kompromitovane prilikom pokušaja jačanja mjera sigurnosti.

Stoga se savjetuje da direktno posjetite službena spremišta umjesto da kliknete na reklame za preuzimanje bilo kojeg oblika softvera.

Indikatori kompromisa

Zlonamjerni domeni

Izvor:CybersecurityNews