Haker poznat kao Patchwork povezan je s cyber napadom usmjerenim na entitete koji su povezani s Butanom kako bi isporučili Brute Ratel C4 okvir i ažuriranu verziju backdoor-a pod nazivom PGoShell.

Ovaj razvoj predstavlja prvi put da je protivnik primećen pomoću crvenog softvera za udruživanje, rekao je Knownsec 404 tim u analizi objavljenoj prošle nedelje.

Grupa aktivnosti, takođe nazvana APT-C-09, Dropping Elephant, Operation Hangover, Viceroy Tiger i Zinc Emerson, je haker koji sponzoriše država vjerovatno indijskog porekla.

Poznata po izvođenju napada na Kinu i Pakistan, hakerska ekipa je aktivna najmanje od 2009. godine, prema podacima koje je podijelila kineska firma za cyber sigurnost QiAnXin.

Prošlog jula, Knownsec 404 je otkrio detalje špijunske kampanje usmjerene na univerzitete i istraživačke organizacije u Kini koja je koristila .NET-bazirani implant kodnog imena EyeShell za dohvaćanje i izvršavanje komandi sa servera koji kontroliše napadač, pokretanje dodatnih korisnih podataka i snimanje ekrana.

Zatim je ranije u februaru otkriveno da je haker koristio mamce na temu romantike kako bi zarobio žrtve u Pakistanu i Indiji i ugrozio njihove Android uređaje trojanskim programom za daljinski pristup nazvan VajraSpy.

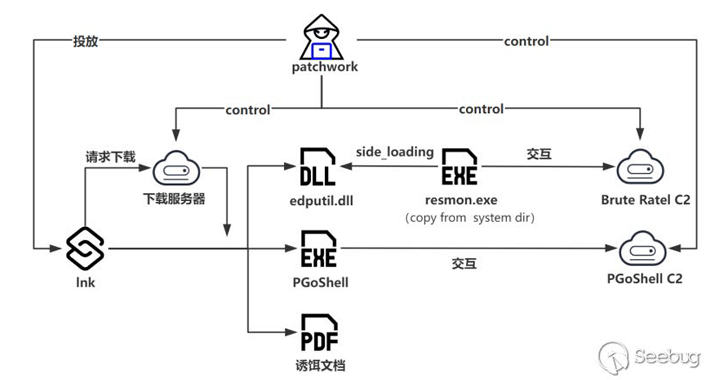

Polazna tačka najnovijeg uočenog lanca napada je datoteka Windows prečaca (LNK) koja je dizajnirana za preuzimanje lažnog PDF dokumenta sa udaljene domene koja se imituje kao Fond za adaptaciju koji podržava UNFCCC , dok se prikriveno koristi Brute Ratel C4 i PGoShell preuzet sa druge domene (“beijingtv[.]org”).

“PGoShell je razvijen u programskom jeziku Go; sveukupno, nudi bogat skup funkcionalnosti, uključujući mogućnosti udaljene ljuske, snimanje ekrana i preuzimanje i izvršavanje korisnih podataka,” kažu iz kompanije za sajber sigurnost.

Razvoj dolazi mjesecima nakon što je APT-K-47 – još jedan haker koji dijeli taktičke preklapanja sa SideWinderom, Patchworkom, Confuciusom i Bitterom – pripisan napadima koji uključuju korištenje ORPCBackdoor-a, kao i ranije nedokumentovanog zlonamjernog softvera kao što su WalkerShell, DemoTrySpy i NixBackdoor prikupiti podatke i izvršiti shellcode.

Napadi su takođe značajni po implementaciji open-source okvira za komandu i kontrolu (C2) poznatog kao Nimbo-C2 , koji “omogućava širok spektar funkcionalnosti daljinskog upravljanja”, rekao je Knownsec 404 .

Izvor:The Hacker News