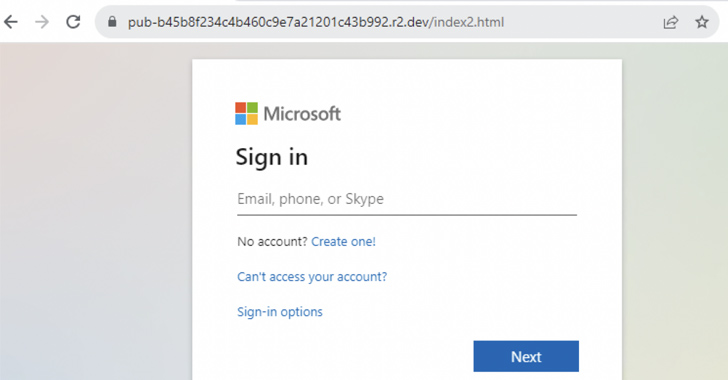

Korištenje Cloudflare R2 od strane hakera za hostovanje phishing stranica zabilježilo je porast od 61 puta u posljednjih šest mjeseci.

“Većina phishing kampanja cilja na Microsoftove kredencijale za prijavu, iako postoje neke stranice koje ciljaju Adobe, Dropbox i druge aplikacije u cloudu”, rekao je istraživač sigurnosti Netskope Jan Michael .

Cloudflare R2, analogno Amazon Web Service S3, Google Cloud Storage, i Azure Blob Storage, je usluga skladištenja podataka za cloud.

Razvoj dolazi jer je ukupan broj aplikacija u cloudu iz kojih potiču preuzimanja malicioznog softvera porastao na 167, a Microsoft OneDrive, Squarespace, GitHub, SharePoint i Weebly zauzimaju prvih pet mjesta.

Kampanje za krađu identiteta koje je identifikovao Netskope ne samo da zloupotrebljavaju Cloudflare R2 za distribuciju statičkih stranica za krađu identiteta, već i koriste ponudu kompanije Turnstile, zamjenu za CAPTCHA, da bi takve stranice postavile iza anti-bot barijera kako bi se izbjegle otkrivanje.

Čineći to, spriječava online skenere poput urlscan.io da dođu do stvarne phishing stranice, jer CAPTCHA test rezultira neuspjehom.

Kao dodatni sloj izbjegavanja otkrivanja, maliciozne stranice su dizajnirane da učitavaju sadržaj samo kada su ispunjeni određeni uvjeti.

“Maliciozna web stranica zahtijeva da web lokacija koja upućuje preporuke uključi vremensku oznaku nakon heš simbola u URL da bi prikazala stvarnu phishing stranicu”, rekao je Michael. “S druge strane, referentna stranica zahtijeva da joj se kao parametar prenese phishing stranica.”

U slučaju da nijedan URL parametar nije proslijeđen web lokaciji koja upućuje, posjetitelji se preusmjeravaju na www.google[.]com.

Razvoj dolazi mjesec dana nakon što je kompanija za kibernetičku sigurnost otkrila detalje o phishing kampanji za koju je pronađeno da hostuje svoje lažne stranice za prijavu u AWS Amplify radi krađe bankarskih i Microsoft 365 akreditiva, zajedno sa detaljima o plaćanju karticama putem Telegramovog Bot API-ja.

Izvor: The Hacker News