Grupa za krađu identiteta koja govori kineski pod nazivom PostalFurious povezana je s novom SMS kampanjom koja cilja korisnike u UAE maskirajući se u poštanske usluge i operatere naplate putarine, prema Grupi-IB.

Lažna šema podrazumijeva slanje lažnih tekstualnih poruka korisnicima u kojima se od njih traži da plate naknadu za putovanje vozilom kako bi izbjegli dodatne kazne. Poruke takođe sadrže skraćeni URL kako bi se prikrila stvarna phishing veza.

Klikom na vezu usmjeravate nesuđene primatelje na lažnu odredišnu stranicu koja je dizajnirana da uhvati kredencijale za plaćanje i lične podatke. Procjenjuje se da je kampanja aktivna od 15. aprila 2023. godine.

“URL-ovi iz tekstova vode do lažnih brendiranih stranica za plaćanje koje traže lične podatke, kao što su ime, adresa i podaci o kreditnoj kartici” kaže Group-IB. “Stranice za krađu identiteta prisvajaju službeni naziv i logo lažnog davatelja poštanskih usluga.”

Za sada se ne zna tačan razmjer napada. Ono što se zna je da su SMS poruke slate sa telefonskih brojeva registrovanih u Maleziji i Tajlandu, kao i putem email adresa putem Apple iMessage servisa.

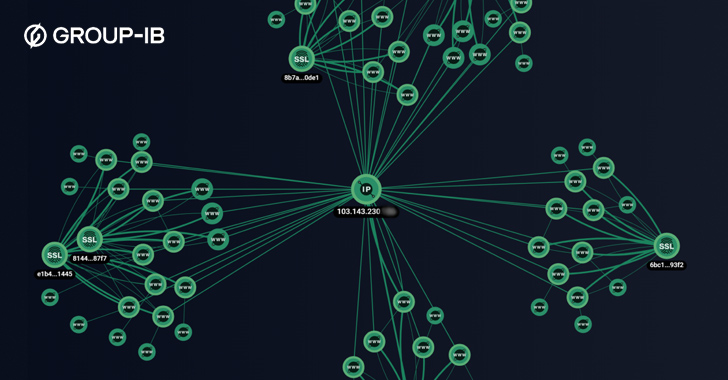

U pokušaju da ostanu neotkrivene, phishing veze su geoograđene tako da se stranicama može pristupiti samo sa IP adresa baziranih u UAE. Hakeri su takođe primećeni kako svakodnevno registruju nove phishing domene kako bi proširili svoj doseg.

Prema kompaniji za kibernetičku bezbjednost sa sjedištem u Singapuru, druga skoro identična kampanja zabilježena 29. aprila 2023. oponašala je poštanskog operatera UAE.

Ova aktivnost označava ekspanziju napora hakera od najmanje 2021. godine, kada je počela ciljati korisnike u azijsko-pacifičkoj regiji. Grupa-IB je saopštila da operacije PostalFurious demonstriraju “transnacionalnu prirodu organizovanog kibernetičkog kriminala”.

Kako biste izbjegli da postanete plijen takvih prevara, preporučuje se praktikovanje opreznih navika klikanja kada su u pitanju linkovi i prilozi, ažuriranje softvera i snažne rutine digitalne higijene.

Razvoj dolazi nakon slične phishing kampanje s temom pošte nazvane Operation Red Deer za koju je otkriveno da cilja razne izraelske organizacije za distribuciju trojanca za daljinski pristup pod nazivom AsyncRAT. Napadi su vezani za pretnje kodnog imena Aggah.

Izvor: The Hacker News