U julu 2025. godine pojavila se sofisticirana nova varijanta sajber napada koja iskorišćava kritičnu ranjivost u načinu na koji Chrome i Microsoft Edge rukuju funkcionalnošću čuvanja veb stranica. Ovaj napad, nazvan “FileFix 2.0”, zaobilazi Windows funkciju bezbjednosti “Mark of the Web” (MOTW) koristeći legitimne mehanizme pretraživača za čuvanje podataka u kombinaciji sa izvršavanjem HTML aplikacija (HTA).

Glavne tačke su: čuvanje HTML stranica u režimu “Webpage, Complete” ili “Webpage, Single File” u Chrome-u ili Edge-u sa određenim MIME tipovima rezultira datotekama bez zaštite “Mark of the Web” (MOTW). Napadači navode korisnike da te datoteke čuvaju kao .hta (HTML Application) datoteke, koje mogu izvršavati zlonamjerne skripte bez ikakvih upozorenja. Socijalni inžinjering, poput lažnih stranica sa rezervnim kodovima, navodi korisnike da sačuvaju i otvore ove opasne datoteke. Blokiranje ili uklanjanje mshta.exe zaustavlja izvršavanje .hta datoteka i sprečava napad.

Ovo otkriće dolazi u jeku dramatičnog porasta napada socijalnog inžinjeringa ove godine. Prema najnovijem ESET Threat Reportu, “ClickFix” napadi, prethodnici FileFix-a, porasli su za 517% u prvoj polovini 2025. godine, postavši drugi najčešći vektor napada nakon fišinga i čineći skoro 8% svih blokiranih napada. Ovaj eksplozivni rast pokazuje sve veću zavisnost aktera prijetnje o psihološkoj manipulaciji, a ne samo o tehničkim eksploatacijama.

Nova varijanta napada iskorištava prethodno nepoznato ponašanje u Chrome i Microsoft Edge pretraživačima. Kada korisnici čuvaju veb stranice pritiskom na Ctrl+S sa odabranim formatima “Webpage, Single File” ili “Webpage, Complete”, datoteke sa HTML ili XHTML+XML MIME tipovima čuvaju se bez MOTW zaštite, što je Windows sigurnosna funkcija koja upozorava korisnike na potencijalno opasne datoteke sa interneta. Sajber sigurnosni istraživač mr.d0x, koji je prvi dokumentovao originalni “FileFix” napad, sada je otkrio ovu perfidniju varijaciju koja kombinuje funkcionalnost pretraživača sa HTML aplikacijama (HTA). Za razliku od tradicionalnih metoda isporuke malvera, ovaj pristup ne zahtijeva od žrtava da onemoguće sigurnosne funkcije ili zanemare poruke upozorenja.

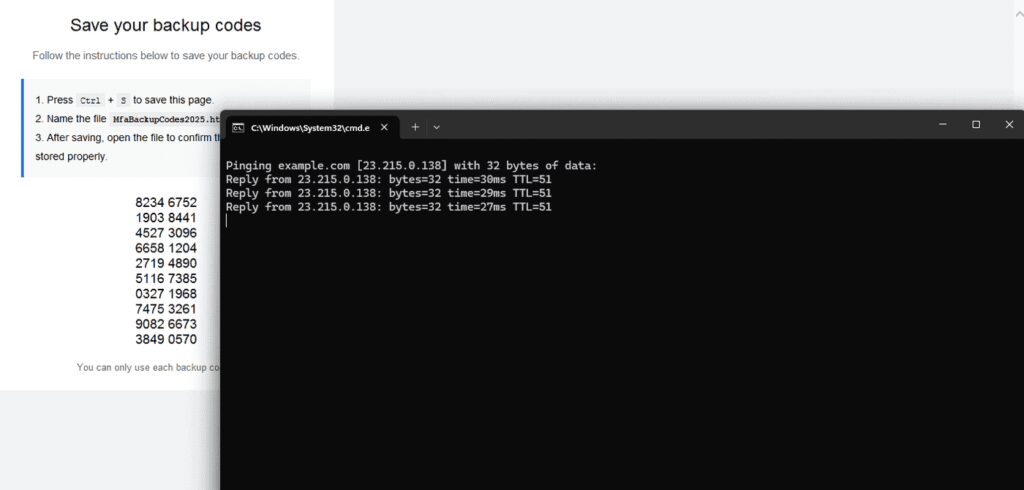

Socijalni inžinjering komponenta ovog napada je posebno domišljata. Akteri prijetnje kreiraju web stranice koje izgledaju legitimno, imitirajući popularne online servise i prikazujući ono što se čini kao rezervni kodovi za višefaktorsku autentifikaciju. Ove stranice instruišu korisnike da kodove sačuvaju lokalno pomoću Ctrl+S, specifično nazivajući datoteku sa ekstenzijom “.hta” radi “pravilnog skladištenja”. Prevarantski interfejs prikazuje poznate elemente stilizovane da podsjećaju na stranice za autentifikaciju Google-a ili Microsoft-a, uključujući numerisane rezervne kodove i profesionalna uputstva. Žrtve, vjerujući da sigurno pohranjuju neophodne sigurnosne akreditive, nesvjesno preuzimaju i izvršavaju zlonamjerne HTML aplikacije koje mogu pokretati proizvoljne komande na njihovim sistemima.

MOTW tradicionalno služi kao prva linija odbrane Windowsa od prijetnji preuzetih sa interneta. Kada datoteke nose ovaj “pečat”, Windows prikazuje sigurnosna upozorenja ili potpuno blokira izvršavanje. Međutim, “FileFix 2.0” tehnika zaobilazi ovu zaštitu kroz legitimno ponašanje pretraživača. Ranjivost proizlazi iz načina na koji pretraživači obrađuju specifične MIME tipove tokom procesa čuvanja. Dok većina tipova datoteka dobija MOTW zaštitu, HTML i XHTML+XML sadržaj sačuvan putem pretraživačke funkcije “Sačuvaj kao” potpuno zaobilazi ovu sigurnosnu mjeru. Ovo stvara put izvršavanja koji se čini legitimnim kako za sigurnosni softver, tako i za korisnike.

HTML aplikacije predstavljaju naslijeđenu Windows funkciju koja i dalje predstavlja sigurnosne rizike u 2025. godini. Ove datoteke se izvršavaju sa punim sistemskim privilegijama, funkcionišući suštinski kao desktop aplikacije, zadržavajući sučelja zasnovana na HTML-u. Uprkos svojoj starosti, HTA datoteke ostaju podržane u svim verzijama Windowsa, uključujući Windows 11. Nedavna sajber sigurnosna istraživanja ukazuju na obnovljeno interesovanje za napade zasnovane na HTA među akterima prijetnje. Porodica malvera “Hancitor” i razne grupe pod kontrolom država su u svoje napadačke lance uključile HTA datoteke, koristeći prednosti ovog formata za izvršavanje PowerShell komandi, preuzimanje dodatnih tereta i uspostavljanje trajnog pristupa kompromitovanim sistemima. Metodologija napada proširuje se izvan tradicionalnog čuvanja veb stranica. Istraživači su demonstrirali da Data URI-ji koji sadrže HTML sadržaj sa MIME tipom “text/html” također zaobilaze MOTW zaštitu kada se sačuvaju putem pretraživača. Ovaj pristup omogućava napadačima da ugrade zlonamjeran sadržaj direktno unutar URL-ova, stvarajući samostalne napadačke vektore kojima nije potrebna infrastruktura za hostovanje izvana.

Porodica “FileFix” predstavlja dio šire evolucije taktika socijalnog inžinjeringa. Originalna “ClickFix” tehnika, koja navodi korisnike da izvršavaju zlonamjerne PowerShell komande prikrivene kao koraci za rješavanje problema, izrodila je brojne varijacije koje ciljaju različite operativne sisteme i scenarije napada. Sajber sigurnosni stručnjaci napominju da se “ClickFix” alati za kreiranje, koji automatizuju izradu ovih napada, sada aktivno prodaju na tržištu sajber kriminala. Ova komodifikacija je snizila ulaznu barijeru za manje tehnički vješte aktere prijetnje, istovremeno povećavajući ukupni obim napada.

Sajber sigurnosni profesionalci preporučuju nekoliko hitnih odbrambenih akcija. Organizacije bi trebale razmotriti uklanjanje ili ograničavanje izvršnog fajla mshta.exe koji obrađuje HTA datoteke, iako ovo može uticati na legitimne poslovne aplikacije koje se oslanjaju na HTML aplikacije. Dodatne zaštitne mjere uključuju implementaciju bijele liste aplikacija, poboljšanje edukacije korisnika o taktikama socijalnog inžinjeringa i raspoređivanje sistema za detekciju na krajnjim tačkama koji su sposobni za identifikaciju sumnjivih obrazaca izvršavanja HTA. “FileFix 2.0” predstavlja zabrinjavajuću evoluciju u napadima socijalnog inžinjeringa, pokazujući kako akteri prijetnje nastavljaju da pronalaze nove načine za zaobilaženje sigurnosnih kontrola kroz kreativno iskorištavanje legitimnih sistemskih funkcija. Dok se zajednica sajber sigurnosti bori sa prijetnjama pojačanim AI i sve sofisticiranijim kampanjama socijalnog inžinjeringa, ovo otkriće podcrtava kritičnu važnost strategija odbrane u dubini koje rješavaju kako tehničke ranjivosti, tako i ljudske faktore u sajber sigurnosti. Preklapanje legitimne funkcionalnosti pretraživača sa zlonamjernom namjerom stvara napadačke vektore koji osporavaju tradicionalne sigurnosne pretpostavke i zahtijevaju adaptivne odbrambene pristupe.