Kako se vještačka inteligencija (AI) širi, tako rastu i rizici. Od sigurnosnih lidera se traži da štite sisteme koje još uvijek ne razumiju u potpunosti — i to je ozbiljan problem.

Novi izvještaj Paladin Global Institute-a, “AI Tech Stack: A Primer for Tech and Cyber Policy”, objašnjava kako su AI sistemi izgrađeni i gdje se nalaze najveći sigurnosni rizici. Za glavne službenike za informatičku sigurnost (CISO-e), ovo je praktičan vodič kako da započnu s razmišljanjem o zaštiti AI-ja u stvarnim okruženjima.

Jednostavan, ali moćan model

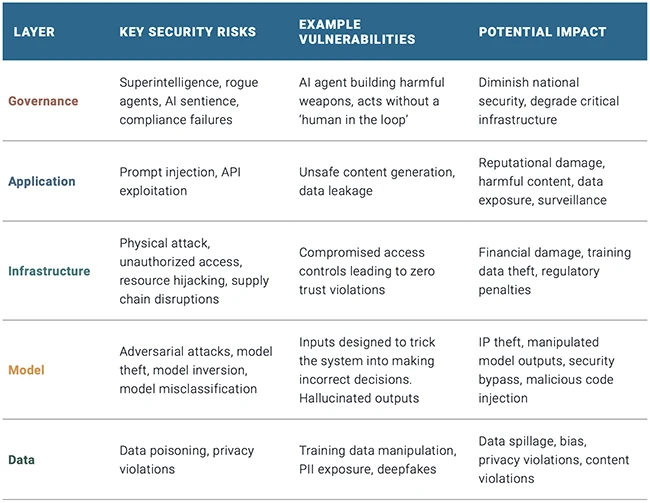

Izvještaj definira AI tehnološki sloj kroz pet međusobno povezanih nivoa:

- Sloj podataka – sirovi materijal koji pokreće AI sisteme.

- Sloj modela – algoritmi i modeli mašinskog učenja koji obrađuju podatke.

- Infrastrukturni sloj – hardver i resursi koji omogućavaju rad modela.

- Aplikacijski sloj – sučelja koja povezuju AI sa korisnicima i sistemima.

- Sloj upravljanja – pravni, etički i sigurnosni okvir oko cijelog sistema.

Svaki sloj ima svoje rizike, ali još važnije — rizici se mogu “prelijevati” s jednog sloja na drugi. Na primjer, zaražen skup podataka (data poisoning) može „pokvariti“ model, dovesti do loših rezultata, pa čak izazvati javni incident na nivou upravljanja.

„Rizici iz jednog sloja mogu se proširiti kroz cijeli sistem — kompromitovani skup podataka može uništiti model, izazvati nepredvidivo ponašanje aplikacije i na kraju dovesti do ozbiljnih propusta u nadzoru“, navodi se u izvještaju.

Zaštita AI-ja znači postavljanje sigurnosnih mjera kroz cijeli sloj, uz razumijevanje kako svaki dio funkcioniše i komunicira s ostalima

Fokusirajte se na slojeve podataka i modela

Ako imate ograničene resurse, počnite tamo gdje može nastati najveća šteta – kod podataka i modela. To su temelji svakog AI sistema, ali i najranjivije tačke.

Napadi kao što su:

- Trovanje podataka (data poisoning)

- Krađa modela (model theft)

- Adversarial napadi (lažni ulazi koji zbunjuju AI)

- Inverzijski napadi (izvlačenje osjetljivih podataka iz modela)

… svi mogu manipulirati ponašanjem AI sistema ili izvući povjerljive informacije. AI modeli često koriste velike količine nestrukturisanih podataka, što otežava otkrivanje proboja i njihovo popravljanje.

Preporučene osnovne mjere zaštite:

- Šifriranje i ograničavanje pristupa podacima za obuku.

- Korištenje maskiranja podataka i sanitizacije ulaza.

- Zaštita krajnjih tačaka modela jakom autentifikacijom i firewall-ima.

„Osiguranje sloja podataka kroz šifriranje, kontrole pristupa i maskiranje ključno je za sprečavanje curenja podataka, zaštitu intelektualne svojine, održavanje povjerenja korisnika i usklađenost sa propisima.“

Infrastruktura i aplikacije: Nadogradite postojeće zaštite

Dok slojevi modela i podataka zahtijevaju nove pristupe, slojevi infrastrukture i aplikacija već su poznato tlo za većinu CISO-a.

Većina ih već osigurava:

- Cloud okruženja

- API-je

- Princip najmanjeg privilegovanog pristupa

Ovi principi i dalje vrijede, ali sa novim izazovima. Na primjer, GPU klasteri i specijalizirani AI čipovi mogu postati ciljevi za napade na lanac snabdijevanja ili zloupotrebu resursa.

Aplikacijski sloj donosi rizike poput:

- Prompt injection napada

- Zloupotrebe API-ja

- Generisanje neprimjerenog sadržaja

- Curenje podataka

Preporučene mjere:

- Korištenje TLS protokola na interfejsima

- Stroga kontrola pristupa prema ulogama (RBAC)

- Kontinuiran nadzor nad korištenjem promptova i API-ja

Sloj upravljanja: Nedovoljno razvijen, ali ključan

Većina slojeva je tehnička, ali upravljanje obuhvata politike, etiku i nadzor — i još je u ranoj fazi razvoja. No to ne znači da ga CISO-i mogu ignorisati.

„Sloj upravljanja je najmanje razvijen, ali ključan za povjerenje u AI“, stoji u izvještaju. „Zahteva prelazak sa rigidnih regulativa ka dinamičnim protokolima.“

To podrazumijeva:

- Definisanje prihvatljive upotrebe

- Osiguranje ljudskog nadzora

- Planiranje za ekstremne slučajeve (npr. AI koji donosi neželjene odluke ili generiše štetan sadržaj)

Preporuka: Ne čekati zakone – razvijajte interne protokole, naročito za open-source modele i AI alate trećih strana. Ugledajte se na standarde kao što su TLS i DNSSEC koji su učvrstili rani internet.

Razmišljajte sistemski, a ne u silosima

Jedna od glavnih poruka izvještaja jeste potreba za sistemskim pristupom sigurnosti. Većina tradicionalnih strategija fokusira se na krajnje tačke, mreže ili data centre — ali AI ne poštuje te granice.

„Organizacije moraju razviti višeslojne sigurnosne strategije koje adresiraju specifične ranjivosti na svakom nivou AI sloja.“

To zahtijeva međutimenski rad:

- Data tim upravlja obukom modela

- Razvojni tim kontroliše aplikacije

- IT odjel vodi infrastrukturu

Ako svi rade izolovano, rizici se lako provuku. CISO-i trebaju voditi ili barem koordinirati sigurnosnu strategiju koja pokriva cijeli AI sloj.

Izvor:Help Net Security